Hamburg, Starnberg, 27. März 2024 - Neu: zentralisierte Verwaltung von Load Balancern in Multi-Cloud- und On-Premise-Clustern. Wichtig: Backup von Containern nicht vergessen…

Zum Hintergrund: Kubermatic hat diesen Monat mit KubeLB eine Lösung im Bereich von Cloud Native und Multi Tenant Load Balancing gestartet: KubeLB ist laut Entwickler auf Frameworks für Cloud-Umgebungen zugeschnitten und soll sich besonders für Anbieter von Multi Tenant - Services eignen. Da sich Anwendungen immer mehr von monolithischen Strukturen zu komplexen verteilten cloud-nativen Strukturen entwickeln, wird mit KubeLB damit eine Technologie zur Verfügung gestellt, mit dessen Hilfe die Anforderungen der modernen Bereitstellung von Anwendungen adressiert werden. Ein weiterer (zweiter) Themenbereich umfasst den Bereich Datensicherung- und Schutz. Der Anbieter sieht vier entscheidende Punkte, die aufzeigen sollen, worauf es bei der Realisierung von sicheren (vom Cluster getrennten) Container-Backups aus seiner Sicht besonders ankommt. Hier unsere inhaltliche Zusammenfassung der Ankündigung durch Kubermatic:

1. Load Balancing für das cloud-native Zeitalter

Die traditionelle Architektur von Anwendungen wird immer mehr von cloud-nativen Umgebungen gefordert und überholt. Diese Entwicklung erfordert fortgeschrittene Lösungen für das Load Balancing, um die komplizierte Dynamik verteilter Dienste effektiver in den Griff zu bekommen. KubeLB adressiert diese Aufgabe, indem eine skalierbare Plattform mit schneller Reaktionsfähigkeit zur Verfügung gestellt wird. Dies ist laut Anbieter für die modernen Application Delivery Controller (ADCs) unbedingt erforderlich.

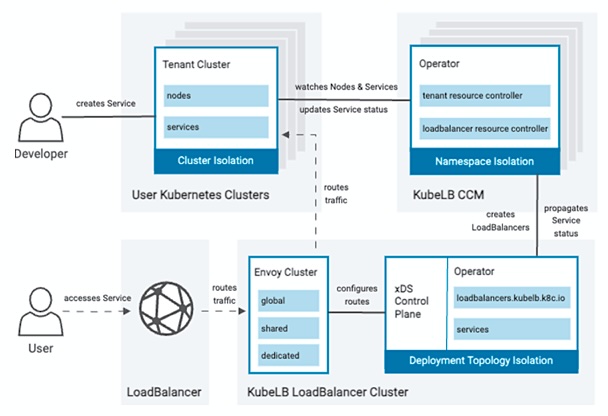

Ein neuer Ansatz, der sich auf Kubernetes-API und Skalierbarkeit stützt. KubeLB verwendet den Consumer Cluster Manager (CCM) für die unkomplizierte Kommunikation zwischen Clustern und der Steuerungsebene, womit Flexibilität und Effizienz erhöht werden. Die Plattform unterstützt danach mehrere Strategien für die Skalierung, um eine verbesserte Flexibilität und optimale Nutzung der Ressourcen zu ermöglichen.

Neue Architektur und verteilte Load Balancer

Mit einer modernen und mandantenfähigen Architektur trennt KubeLB die Steuerungs- von der Datenebene und ermöglicht so skalierbare und leistungsfähige Services für die Bereitstellung von Anwendungen. Die besonders geeignete Datenebene der Plattform, die Cilium und Envoy verwendet, unterstützt die Bereitstellung von Anwendungen durch Analytics, bietet Skalierung in Echtzeit und erhöht die Beziehungen zwischen Anwendungen.

Dedizierte Micro Load Balancer und Programmierbarkeit

Um einen unterbrechungsfreien Service zu gewährleisten und die höchsten Leistungsstandards zu garantieren, bietet KubeLB dedizierte Mikro Load Balancer für jeden Mandanten. KubeLB ist programmierbar und lässt sich besonders in APIs von Kubernetes integrieren: Dies erleichtert die Verwendung gängiger DevOps-Tools und gewährleistet Redundanzen im Bereich von N-Way Active-Active für unterbrechungsfreie Verfügbarkeit. Der Load Balancer arbeitet als Service, so dass mehrere Kunden dieselbe Software verwenden können. Er erkennt die jeweilige Umgebung des Kunden und handelt entsprechend.

Bildquelle: Kubermatic

Die Lücke im Bereich der Load Balancer bei Kubernetes-Umgebungen wird gefüllt

KubeLB zeichnet sich laut Anbieter besonders dadurch aus, dass es die Verwaltung von Load Balancern in Multi-Cloud- und On-Premise-Clustern von Kubernetes-Umgebungen zentralisiert.

- Dies ist eine Funktion, die in der Standardkonfiguration von Kubernetes nicht vorhanden ist. Die Architektur der Plattform besteht danach aus dem Consumer Cluster Manager (CCM) und einem zentralen Manager, der Load Balancer als Reaktion auf Änderungen innerhalb von Kubernetes-Diensten bereitstellt und konfiguriert.

Der nächste Schritt für Application Delivery Controller

KubeLB ist damit auf dem besten Weg, eine Hülle für echte software-definierte Netzwerke zu bilden. Diese Technologie demonstriert die notwendige Entwicklung von ADCs, um den Anforderungen moderner Rechenzentren gerecht zu werden. Dazu gehören die entscheidende Trennung von Kontroll- und Datenebene, die Förderung der Nähe zu Anwendungen, die Sicherstellung der Unabhängigkeit der Datenebene für Multi Tenancy und die Ermöglichung von Self-Service-Programmierbarkeit.

2. Container-Management-Lösung auch für Backups

Diese speziellen Aspekte werden laut Anbieter anhand der Container-Management-Lösung Kubermatic Kubernetes Platform (KKP) deutlich. Sie bietet neben Funktionen wie rollenbasierter Zugriffskontrolle (RBAC), Authentifizierung, Echtzeit-Protokollierung und SSH-Schlüsselverwaltung (Secure Shell Protocol) auch automatisierte Backups. Das jüngste Release 2.25 optimiert die Art und Weise, wie sich Kubernetes-Cluster und persistente Volumes verwalten lassen, indem es nahtlose Backups, Wiederherstellungen und Migrationen sowohl in On-Premises als auch in Public-Cloud-Umgebungen gewährleistet. Um monotone manuelle Arbeit zu vermeiden, lassen sich regelmäßige Backups und das Löschen alter Backups vollständig automatisieren.

Die KKP-Lösung basiert auf dem Kubernetes-Backup-Tool Velero **, um eine möglichst breite Palette von Anwendungsfällen abzudecken. Über die Kubernetes-API lassen sich Volumes und Snapshots auf einem benutzerdefinierten Speicherziel anlegen. Darüber hinaus können Projekteigentümer in KKP jetzt alle Einstellungen für das Backup verwalten, gegenüber der bisherigen Backup-Integration, die direkt auf die Kubernetes etcd-Datenbank zugreift, um Backups und Wiederherstellungen für den Plattformadministrator durchzuführen.

Diese Container-Backup-Funktion ist geeignet für Disaster Recovery und auch zur Migration von Kubernetes-Clustern. Das Unternehmen sieht dementsprechend vier zentrale Aspekte, die aufzeigen sollen, worauf es bei Container-Backups ankommt. 1. Die Planung automatisierter regelmäßiger Backups. 2. Das sichere Speichern von Backups getrennt vom Cluster. 3. Die separate Sicherung von Namespaces für eine bessere Granularität. 4. Die regelmäßige Prüfung von Wiederherstellungen:

1. Planung automatisierter regelmäßiger Backups

Die KKP-Velero-Integration bietet Projekteigentümern die Möglichkeit, Benutzer-Cluster-Backups über eine einfache Schnittstelle zentral zu verwalten. Der Projekteigentümer kann so viele Cluster-Backup-Speicherorte wie nötig definieren und sie den Benutzer-Clustern zuweisen. Projekteigentümer können auch Backup-Zeitpläne pro Cluster definieren und pünktliche Backups und Wiederherstellungen durchführen.

2. Sicheres Speichern von Backups getrennt vom Cluster

Die KKP-Benutzeroberfläche ermöglicht es Projekteigentümern, sämtliche Cluster-Backup-Speicherorte zu verwalten, die für alle Cluster im selben Projekt verwendet werden können. Wenn Cluster Backup für ein Benutzer-Cluster aktiviert ist, wird KKP eine verwaltete Instanz von Velero auf dem Benutzer-Cluster bereitstellen und die erforderlichen Velero BackupStorageLocation an den Benutzer-Cluster weitergeben, mit einem speziellen Präfix, um Kollisionen mit anderen Benutzer-Clustern zu vermeiden, die denselben Speicher verwenden könnten.

3. Separate Sicherung von Namespaces für eine bessere Granularität

Projekteigentümer sind in der Lage, nur bestimmte Namespaces der Cluster zu sichern und wiederherzustellen. Bei der Erstellung eines Backups können sie die Namespaces, die sie in eine Backup-Konfiguration aufnehmen möchten, aus einer Dropdown-Liste auswählen. Zu beachten ist, dass diese Liste von Namespaces direkt aus dem Cluster geholt wird, so dass Benutzer die Namespaces vor der Konfiguration des Backups erstellen müssen. Benutzer können den Backup-Ablaufzeitraum festlegen, der standardmäßig 30 Tage beträgt, und wählen, ob sie persistente Volumes sichern möchten oder nicht.

4. Regelmäßige Prüfung, ob die Wiederherstellung funktioniert

Bei der Erstellung einer Wiederherstellung können Benutzer einfach einen Namen für die Wiederherstellungsanforderung festlegen und die Namespaces auswählen, die sie wiederherstellen möchten. Hierbei ist es möglich, den Wiederherstellungsstatus zu verfolgen und so regelmäßig zu prüfen, ob die Wiederherstellung tatsächlich funktioniert.

** Unsere Anmerkung: Weitere gängige Kubernetes Backup Lösungen neben Velero sind Kasten K10, Longhorn, Portworx, Rook oder auch LINSTOR (kein Anspruch auf Vollständigkeit).

Querverweis:

Unser Blogpost > Einsatzkriterien für Persistenten Speicher unter Kubernetes & Co.

Unser Beitrag > Management von Kubernetes-as-a-Service in der Multi Cloud auf Basis von Kubermatic KKP 2.23

Unser Beitrag > Cloud Sicherheit: Palo Alto Networks Code-to-Cloud-Intelligenz mit Prisma Cloud Darwin