Armonk (US), Böblingen, Starnberg, 21. Juli 2017 - Neue Generation des leistungsstärksten Großrechner-/Transaktionssystems mit Namen „IBM Z“ vorgestellt..

Zum Hintergrund: IBM hat diese Woche die nächste Generation seines System Z Mainframes z14 vorgestellt. Die damit verbundenen Verschlüsselungstechnologien sollen es Anwendern exklusiv ermöglichen, sämtliche Daten die mit einer Applikation, einem Cloud-Service oder einer Datenbank verbunden sind, zu verschlüsseln (end-to-end Encryption). IBM Z kann damit helfen, die Flut an Datendiebstählen zu reduzieren, die einen beträchtlichen Teil der Auswirkungen von Cyberkriminalität für die globale Wirtschaft ausmachen (Quelle: Ponemone Institute).

Das neue System verschlüsselt laut Herstellers die Daten bis zu 18x schneller als x86-Plattformen und ist dabei in der Lage, über 12 Milliarden verschlüsselte Transaktionen pro Tag auszuführen (s.a. Quellenangabe unten). Als Teil der aktuellen Ankündigung hat IBM ferner neue z/OS-Software vorgestellt, die laut Anbieter grundlegende Fähigkeiten für die Bereitstellung von Private Cloud-Services liefert und eine Transformation von IT-Shops vom Cost Center hin zu Service Provider Fähigkeiten mit unternehmerischem Wertbeitrag ermöglicht. Sobald verfügbar, sollen diese Optionen auch Workflow-Erweiterungen für IBM Cloud Provisioning und Management für z/OS und Echtzeit-SMF-(System Management Facility)-Analytics-Infrastruktur unterstützen.

Die System z14 Verschlüsselung ermöglicht eine Neupositionierung der Mainframe-Technologie. IBM Z erweitert hierzu den schützenden kryptographischen Schirm seiner Verschlüsselung und des Schlüsselschutzes.

Die kryptografischen Möglichkeiten des Mainframe-Systems erstrecken sich dabei über Daten, Netzwerke, externe Geräte oder ganze Anwendungen - wie zum Beispiel den IBM Cloud Blockchain Service - ohne Änderungen der Anwendungen und Verfahren und praktisch ohne Auswirkung auf die Gesamt-Systemleistung. Wichtige Teile der Neuvorstellung entstammen dem deutschen IBM Forschungs- und Entwicklungszentrum in Böblingen.

Technologie-Durchbruch: Durchgängige Verschlüsselung für die Cloud-Ära

Eine aktuelle IBM Studie zeigt, dass ein umfangreicher Einsatz von Verschlüsselung ein wichtiger Faktor für die Verringerung der Geschäftsrisiken und der Kosten eines Datendiebstahls sein kann. Das kann auch zu einer Reduzierung der Kosten pro verlorenem oder gestohlenem Datensatz um 16 US-$ führen. Der IBM X-Force Threat Intelligence Index zeigt das Ausmaß dieses Risikos: Im Jahr 2016 wurden mehr als vier Milliarden Datensätze gestohlen (ein Anstieg von 556 Prozent gegenüber 2015). Allerdings fehlt nach Ansicht von IBM die Verschlüsselung bisher weitgehend in Unternehmens- und Cloud-Rechenzentren, da aktuelle Lösungen für die Datenverschlüsselung in x86-Umgebungen die Leistung (und damit die Benutzererfahrung) drastisch beeinträchtigen. Sie sind zudem komplex und teuer für die Einhaltung gesetzlicher Vorschriften. Infolgedessen werden heute nur etwa zwei Prozent der Unternehmensdaten verschlüsselt, während mehr als 80 Prozent der mobilen Gerätedaten verschlüsselt sind (3). Die durchgängige IBM Z Verschlüsselung umfasst folgende Erweiterungen und Neuerungen:

IBM Z soll es nun ermöglichen, mit einem Klick alle Daten zu verschlüsseln, die mit einer Anwendung, einem Cloud-Service oder einer Datenbank verbunden sind, egal, ob es sich um ruhende Daten („at rest“) oder Daten in Verarbeitung („in flight“) handelt. Die übliche Praxis heute ist es, nur kleine Datenmengen auf einmal zu verschlüsseln, und erheblichen Aufwand in die Auswahl und Verwaltung der zu verschlüsselnden Daten zu investieren. Die Massenverschlüsselung in Cloud-Dimensionen durch IBM Z wird laut Hersteller durch eine massive Erhöhung der kryptographischen Leistung gegenüber der vorherigen Generation z13 möglich (um den Faktor sieben), bei einer vierfach höheren Chipfläche für kryptographische Algorithmen. Das führt nach IBM-Aussagen in Summe bis zur 18-fachen Beschleunigung gegenüber (x86) Standard Systemen, wie sie heute im Markt gebräuchlich sind.

Schlüssel, die auf Manipulationsversuche reagieren

Ein wichtiger Punkt für Organisationen ist der Schutz der für die Verschlüsselung notwendigen Schlüssel. In großen Organisationen zielen Hacker oft auf diese geheimen Schlüssel, die routinemäßig im Hauptspeicher stehen, wenn sie verwendet werden. IBM Z kann exklusiv Millionen dieser Schlüssel (sowie den Prozess des Zugriffs, der Erzeugung und des Recyclings) in einer "manipulationssensiblen" Hardware schützen, die Schlüssel bei jedem Anzeichen des Eindringens zur Selbstzerstörung bringt, so daß diese dann später in Sicherheit rekonstituiert werden können. Das IBM Z-Schlüsselmanagementsystem ist so konzipiert, dass es die Anforderungen der Federal Information Processing Standards (FIPS) Level 4 erfüllt. Die Norm für hohe Sicherheit in der Branche ist derzeit lediglich Stufe 2.

Diese IBM Z Systemfähigkeit kann über den Mainframe hinaus auf andere Geräte erweitert werden, wie z.B. auf Speichersysteme und Cloud Server. Darüber hinaus schützen IBM Secure Service Container gegen Insider-Bedrohungen von Unternehmen durch privilegierte Anwender, bieten eine automatische Verschlüsselung von Daten und Code "in-Flight" und "at Rest" und Manipulationswiderstand bei Installation und in der Runtime-Umgebung.

Verschlüsselte APIs

- IBM z/OS Connect-Technologien machen es für Cloud-Entwickler einfacher, IBM Z-Anwendungen oder Daten aus einem Cloud-Service aufzurufen, oder auch für IBM Z-Entwickler, um jeden Cloud-Service aufzurufen. IBM Z ermöglicht es Unternehmen, diese APIs als zentrales Element, das Dienste, Anwendungen und Systeme miteinander verbindet, fast 3x schneller als Alternativen auf Basis von x86 zu verschlüsseln (4).

Unterstützung bei Regulierungsvorschriften wie der EU-Datenschutzgrundverordnung (EU-DSGVO, englisch GDPR)

Mit der EU-DSGVO werden sich ab kommenden Jahr die Anforderungen für in Europa tätigen Organisationen hinsichtlich Datenschutz und entsprechender Nachweise deutlich verschärfen. Die EU-DSGVO/GDPR fordert von Organisationen, Datenverletzungen innerhalb von 72 Stunden zu melden. Ansonsten drohen Geldstrafen von bis zu vier Prozent des Jahresumsatzes, es sei denn, die Organisation kann nachweisen, dass die Daten verschlüsselt wurden und die Schlüssel geschützt wurden. Auf der US-amerikanischen Bundesebene gibt der Federal Financial Institutions Examination Council (FFIEC), der die fünf Bankenaufsichtsbehörden einschließt, Richtlinien zur Verwendung von Verschlüsselung in der Finanzdienstleistungsbranche. Singapur und Hongkong haben ähnliche Richtlinien veröffentlicht. In jüngster Zeit veröffentlichte auch das New York State Department of Financial Services Anforderungen an die Verschlüsselung in den Cybersecurity Requirements for Financial Services Companies.

IBM Z, verzahnt mit IBM Security Software, wurde entwickelt, um Sicherheits- und Compliance-Prozesse zu automatisieren und zu vereinfachen. Zum Beispiel wird erwartet, dass im Rahmen von Audits die Sicherheit von Datenbanken, Anwendungen und Systemen manuell inspiziert und validiert wird. Unternehmen können nun bisher aufwendige Sicherheits-Compliance-Prüfungen für Daten und Anwendungen durch den automatischen Nachweis der Verschlüsselung und sicherer Schlüssel massiv vereinfachen. Dies wird die stetig steigende Komplexität und die Kosten für Auditoren nachhaltig und erheblich reduzieren. Das System stellt auch einen Audit Trail zur Verfügung, der zeigt, ob und wann autorisierte Insider auf Daten zugreifen.

Hochsicherer Blockchain Service

Als Beispiel von IBM Z als Verschlüsselungs-Engine für Cloud-Services hat der Anbieter diese Woche die Eröffnung von IBM Cloud Blockchain-Rechenzentren in New York, London, Frankfurt, Sao Paolo, Tokio und Toronto bekannt gegeben. Diese Zentren sind alle mit IBM Z Kryptographie-Technologie gesichert , die IBM in ein Hochsicherheits-Business-Netzwerk für Organisationen rund um den Globus integriert. Der Datenschutz stammt von der IBM Z-Verschlüsselungs-Engine unterhalb des Services, der für Anwendung und Benutzer transparent ist, und ist selbst für Netzwerkadministratoren nicht zugreifbar.

Kommentar Peter Rutten, Analyst bei der IDC Server und Compute Platforms Group: "Die durchgängige Verschlüsselung, die mit der neuen IBM Z möglich ist und sich vom Design her auch darüber hinaus erstreckt, macht das System zur ersten allumfassenden Lösung gegen die Sicherheitsbedrohungen und Datendiebstähle, die wir in den vergangenen 24 Monaten erlebt haben.“

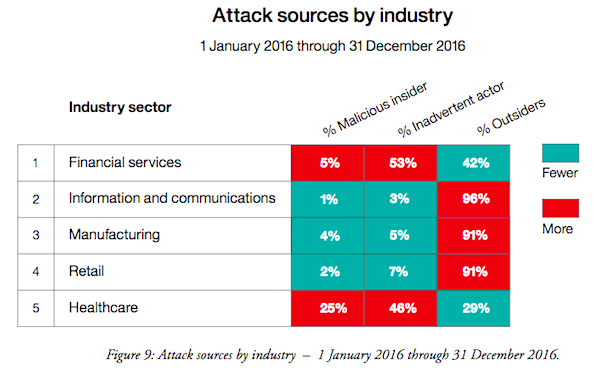

Abb. 1: IBM X-Force Threat Intelligence Index 2017 (Bildquelle IBM)

Transparentes Containerpricing für Microservices

Der Anbieter hat ferner drei neue Container-Pricing-Modelle für IBM Z angekündigt, die Kunden eine stark vereinfachte Software-Preisgestaltung bieten sollen, um flexible Implementierungen zu wettbewerbsfähigen Preisen gegenüber öffentlichen Clouds und On-Premise-x86-Umgebungen zu erreichen:

"Neue Microservices und Applikationen" - für den Einsatz neuer Microservices und Applikationen, die es Kunden ermöglichen, die Wertschöpfung von On-Premise-Systemen sicher und in Echtzeit zu maximieren. Kunden können jetzt Anwendungen innerhalb der gleichen Umgebung betreiben, um qualitativ hochwertige Dienstleistungen zu optimieren, die mit Public Cloud- und On-site-Plattformen konkurrenzfähig sind.

"Anwendungsentwicklung und Test" - mit der Möglichkeit, die Kapazität aller Entwicklungsumgebungen auf z/OS zu verdreifachen, um neueste DevOps Werkzeuge und Prozesse zu unterstützen.

"Zahlungssysteme"- Preisgestaltung auf der Grundlage der Menge der Zahlungen, die in einer Bank verarbeitet werden, nicht auf Grundlage verfügbarer Kapazität. Dies ermöglicht Kunden mehr Flexibilität, um insbesondere im schnell wachsenden Instant Payment Segment, erschwingliche Investitionen zu tätigen.

Diese Container-Pricing-Optionen wurden laut Hersteller konzipiert, um Kunden die Vorhersagbarkeit und Transparenz in den Betriebskosten zu vermitteln, die sie für ihr Geschäft benötigen. Die Preismodelle sind sowohl innerhalb als auch über logische Partitionen (LPARs) hinweg skalierbar und liefern deutlich verbesserte Mess-, Steuerungs- und Abrechnungsfunktionen. Container-Pricing für IBM Z wird voraussichtlich bis zum Jahresende 2017 verfügbar sein und in z/OS V2.2 und z/OS V2.3 nutzbar.

IBM z14 verfügt laut Anbieter über den derzeit schnellsten Mikroprozessor und eine neue skalierbare Systemstruktur, die eine 35-prozentige Kapazitätserhöhung für traditionelle Workloads und eine Erhöhung um 50 Prozent bei Linux-Workloads im Vergleich zur vorherigen Generation IBM z13 ermöglicht. Das System unterstützt:

- Über 12 Milliarden verschlüsselte Transaktionen pro Tag pro System.

- Die weltweit größte MongoDB-Instanz mit 2.5x schnellerer NodeJS-Performance als x86-basierte Plattformen.

- Bis zu Zwei Millionen Docker-Container.

- Bis zu 1.000 parallele (gleichzeitige) NoSQL Datenbanken.

- Mit 32 TB Arbeitsspeicher dreifach größerer Hauptspeicher als beim Vorgängersystem z13 für schnellere Reaktionszeiten, größerer Durchsatz und beschleunigte analytische Leistung.

- Dreimal schnellerer I/O und beschleunigte Transaktionsverarbeitung im Vergleich zur z13, um mehr Transaktionsdurchsatz und niedrigere Reaktionszeit zu ermöglichen.

- Java-Workloads bis zu 50 Prozent schneller als x86-Alternativen ablaufen zu lassen

Sehr kurze Storage-Area-Network (SAN)-Antwortzeiten mit zHyperLink, bis zu zehnfache Latenzzeitreduktion im Vergleich zur z13 und damit halbierte Antwortzeiten auf Anwendungsebene, so dass Unternehmen mehr Anwendungen wie Echtzeit-Analytik oder Interaktionen mit Internet-of-Things (IoT)- Geräten oder Cloud-Anwendungen innerhalb der gleichen Transaktion leisten können, ohne den Anwendungscodes zu ändern.

Herstellerlink > Über IBM Z

Bloglink > IBM System Z Blog

Weitere Quellen:

“Pervasive Encryption: A New Paradigm for Protection,” K. R. E. Lind, Chief Systems Engineer, Solitaire Interglobal Ltd., June 30, 2017.

Gemalto’s Breach Level Index > http://breachlevelindex.com/

Customers running WebSphere Liberty on z14 Linux on z using clear key encryption AES_128_GCM cipher can get up to 2.6X improvement in throughput per core with IBM Java 8 SR5 compared to x86. Performance results based on IBM internal tests running DayTrader 3 with WebSphere Liberty 8.5.5.9 using SSL clear key and TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 cipher. Liberty DayTrader 3 measurements were performed on a standalone dedicated LPAR on IBM z14 running SLES 12 SP1 with 4 IFLs configured with SMT for a total of 8 hardware threads. Liberty used IBM 64-bit SDK for z/OS, Java Technology Edition, Version 8 Service Refresh 5 (Java 8 SR5). The compared x86 DayTrader 3 on Liberty measurements were performed on a standalone WebSphere Liberty 8.5.5.9 server on Intel(R) Xeon(R) CPU E5-2690 v4 @ 2.60GHz, HyperThreading enabled, 4 cores/8 hardware threads, 97GB of memory, RHEL 7.2, and HugePages enabled. Liberty used OpenJDK 8_131. A second x86 system ran DB2 V10.1 used to persist application data. This second x86 system was an Intel(R) Xeon(R) CPU E7- 2830 @ 2.13GHz, No HyperThreading, CPUs: 8 physical cores and 8 logical cores, 16GB of memory, and RHEL 5.7. A third x86 system ran JMeter-2.12 to drive the DayTrader 3 workload. This third x86 system was an Intel(R) Xeon(R) CPU E5-2650 v2 @ 2.60GHz, HyperThreading enabled, CPUs: 16 physical cores & 32 logical cores, 197GB of memory, RHEL 7 GA x86-64. All network traffic was over 10GB Network.

Customers running WebSphere Liberty on z14 Linux on z without encryption can get up to 1.6X improvement in throughput per core with IBM Java 8 SR5 compared to x86. Performance results based on IBM internal tests running DayTrader 3 with WebSphere Liberty 8.5.5.9 using SSL clear key and TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 cipher. Liberty DayTrader 3 measurements were performed on a standalone dedicated LPAR on IBM z14 running SLES 12 SP1 with 4 IFLs configured with SMT for a total of 8 hardware threads. Liberty used IBM 64-bit SDK for z/OS, Java Technology Edition, Version 8 Service Refresh 5 (Java 8 SR5). The compared x86 DayTrader 3 on Liberty measurements were performed on a standalone WebSphere Liberty 8.5.5.9 server on Intel(R) Xeon(R) CPU E5-2690 v4 @ 2.60GHz, HyperThreading enabled, 4 cores/8 hardware threads, 97GB of memory, RHEL 7.2, and HugePages enabled. Liberty used OpenJDK 8_131. A second x86 system ran DB2 V10.1 used to persist application data. This second x86 system was an Intel(R) Xeon(R) CPU E7- 2830 @ 2.13GHz, No HyperThreading, CPUs: 8 physical cores and 8 logical cores, 16GB of memory, and RHEL 5.7. A third x86 system ran JMeter-2.12 to drive the DayTrader 3 workload. This third x86 system was an Intel(R) Xeon(R) CPU E5-2650 v2 @ 2.60GHz, HyperThreading enabled, CPUs: 16 physical cores & 32 logical cores, 197GB of memory, RHEL 7 GA x86-64. All network traffic was over 10GB Network.

The 10x lower read latency projection was based on z14 and zHyperLink results with DS8886 and z13 measurements that provided results for I/O interrupt and dispatching. This response time projection was based on IBM internal measurements and projections that contrasted zHyperLink Express with a similar configuration using zHPF. The measurements and projections assume that assume 75% or more of the workload response time is associated with read DASD I/O and the storage system random read cache hit ratio is above 80%. The execution environment for both scenarios was a z14 with 10 CPs. The zHPF tests used FICON Express 16S+ connected to a DS8886. The zHyperLink tests were also conducted using DS8886. The actual performance that any user will experience may vary.