München, Starnberg, 20. Aug. 2018 - Sicherheitslücke im CPU-Cache, die moderne Intel-Mikroprozessoren betrifft; L1 Terminal Fault (L1TF) oder Foreshadow...

Zum Hintergrund: Letzten Dienstag (14. Aug. 2018) wurde eine neue Sicherheitslücke durch spekulative Codeausführung, die moderne Mikroprozessoren von Intel betrifft - CVE-2018-3620 und CVE-2018-3646, a.k.a. L1 Terminal Fault (L1TF) oder Foreshadow - öffentlich bekannt gegeben. Ähnlich wie bei Spectre und Meltdown handelt es sich bei L1TF um eine spekulative Codeausführung, die einen Cache-Seitenkanal (side-channel) verwendet, um Daten zu exfiltrieren, die normalerweise nicht sichtbar sein sollten. Im Gegensatz zu den vorherigen Schwachstellen handelt es sich bei dieser neuen Sicherheitslücke um einen Teil der CPU, die als MMU (Memory Management Unit) bekannt ist, und insbesondere um eine Unterkomponente, den sogenannten Page Table Walker, der zur Implementierung des virtuellen Speichers verwendet wird.

Moderne Betriebssysteme arbeiten mit einer Virtualisierung des physischen Speichers, um verfügbare Systemressourcen besser zu nutzen und durch Zugriffskontrolle und Isolierung den Schutz zwischen den Domänen zu gewährleisten. Das L1TF-Problem hängt damit zusammen, dass x86-Mikroprozessor-Designs eine spekulative Ausführung von Anweisungen (häufig verwendete Performance-Optimierung) in Kombination mit der Behandlung von Seitenfehlern, die durch abgebrochene virtuelle bis physische Adressenauflösung verursacht wurden, implementiert haben. Infolgedessen könnte ein unprivilegierter Angreifer diesen Fehler nutzen, um privilegierten Speicher des Kernels oder anderer Prozesse zu lesen und/oder Gast/Host-Grenzen zu überschreiten, um Inhalte des Hostspeicher durch gezielte Cache-Sidechannel-Angriffe zu lesen.

Red Hat hat hierzu branchenübergreifend zusammen mit einer Gruppe von Hardware- und Software-Partnern an diesem Problem gearbeitet, um betroffenen Endanwendern Lösungen anzubieten. Der Open Source Spezialist stellt im folgenden mehrere Ressourcen bereit, die helfen, die neue Schwachstelle zu erklären.

> Link zum Red Hat Beitrag zur Schwachstelle

> Red Hat Blog-Post, der die Schwachstelle erklärt

> Link zu technischem Red Hat Briefing"-Video

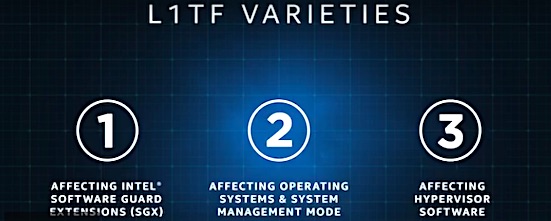

Abb. 1: Bildquelle Intel „Understanding L1 Terminal Fault“

Link > https://software.intel.com/security-software-guidance/