München, Starnberg, 05. März 2019 - StorNext Filesystem, Object Storage und Tape Backup Layer zur schnellen Wiederherstellung; ein Quantum Corp. Anwenderbericht...

Zum Hintergrund: Ransomware ist immer noch eine weitverbreitete Art von Cyberkriminalität und die finanziellen Auswirkungen sind enorm, wenngleich viele Schäden ja nie offiziell gemacht werden. Lösegeldzahlungen werden von Experten nicht empfohlen, denn diese fördern nur weitere Angriffe und Betroffene waren meist nicht in der Lage, alle ihre Daten auch nach der Zahlung wiederherzustellen. Ein effektiver Ansatz ist der Aufbau einer robusten Datenschutz-Systemumgebung, wie sie am folgenden Beispiel (gekürzt) des Anwenderberichts (1) einer großen US- Universität von Quantum dargestellt ist:

Ransomware greift eine große Universität an

Eine große US-amerikanische Universität wurde von Cyberkriminellen angegriffen. Trojaner wurden dazu eine Woche vor dem vollständigen Angriff mit betrügerischen E-Mails und anderen Taktiken eingeführt. Die Malware griff Dateien im NTFS-Format (Standard-Windows-Format) an und verbreitete sich zwischen physischen und virtuellen Servern, Laptops und Geräten wie USB-Sticks. Der Angriff begann am Samstagabend zunächst mit den Backup-Servern und dann mit der Verbreitung auf andere Geräte. Einmal auf der Festplatte angekommen, arbeitete die Malware weitere Dateien durch und verschlüsselte sie, so dass diese nicht mehr gelesen werden konnten.

Schnelle Aufdeckung als Schlüssel zur Schadensminimierung

Die Malware war in dem geschilderten Fall in der Lage, Dateien für volle acht Stunden zu verschlüsseln, bevor ein Administrator erst die unlesbaren Dateien bemerkte und den Leiter der IT-Abteilung benachrichtigte, der dann alle Systeme heruntergefahren hat. Zu diesem Zeitpunkt waren bereits 20.000 Dateien auf 120 Servern gesperrt, darunter alle virtuellen Maschinen der Universität. Die Lösegeldforderung bewegte sich im sechsstelligen Bereich, aber die Universität entschied sich nach vorliegenden Informationen gegen die Zahlung, weil das IT-Team über eine Datenschutzmethode verfügte, die es ihr ermöglichen würde, die Daten sicher wiederherzustellen.

Tape Backup Layer als wichtige Komponente für die Wiederherstellung

Das Backup der Universität begann mit Festplatten als Ziel - aber weil die Backups in NTFS gespeichert waren, wurden sie kompromittiert. Glücklicherweise hatte das IT-Team jedoch auch Backups in eine LTO-Bandbibliothek geschrieben. Obwohl die Sicherungskopien auf der Festplatte verschlüsselt waren, blieb der Tape-Layer davon unberührt, da die Dateien vor Beginn des Angriffs auf Band geschrieben wurden. Und selbst wenn kontaminierte Kopien das Band erreicht hätten, wäre die Malware nicht in der Lage gewesen, sich von dort weiter zu verbreiten. Das IT-Team entschied sich, das System komplett zu bereinigen und alles von Tape neu zu erstellen; dieser gesamte Prozess dauerte etwa zwei Wochen.

Tipps zur Vermeidung von Angriffen

Erstellen Sie eine mehrschichtige Backup-Strategie mit Tape Storage, um sicherzustellen, dass Daten im Falle eines Angriffs sicher wiederhergestellt werden können.

Zu den bewährten Backup-Verfahren gehört es, drei Kopien von Daten auf zwei verschiedenen Medientypen zu haben, von denen eine sicher offline und außerhalb gespeichert ist (3-2-1 Regel).

Die Archivierungsstrategie kann eine Rolle spielen

Anstatt das System direkt auf die infizierte Festplatte zu übertragen, verwendete die Universität ihr Archiv - ein Quantum StorNext-System, das zusammen mit der Objektspeicher-Lösung des Hersteller doppelte Kopien von Daten in einer Objektspeicher-basierten Private Cloud erstellte. Das Team entdeckte, dass sich die Malware nicht auf das StorNext / Objektspeicher (hier: Quantum Lattus) Archiv ausbreitete.

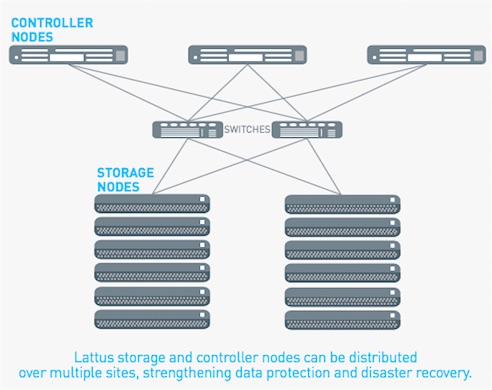

Abb. 1: Object Storage (Bildquelle: Quantum Corp.)

Das hoch-skalierbares Objekt Storage Archiv schützt die Daten, indem es sie auf viele verschiedene Festplatten und optional auf mehrere Standorte verteilt. Das Team nutzte hierzu Lattus als sicheren Staging-Bereich, um die Systeme wiederherzustellen, bevor sie auf der nun „desinfizierten“ ursprünglichen Serverinfrastruktur installiert wurden.

Wiederherstellungspläne minimieren Verluste

Die einzigen Daten, die wiederhergestellt werden mussten, waren demnach Dateien, die außerhalb des Backup-Systems auf einigen Laptops und USB-Laufwerken gespeichert waren (etwa 600 GB).

Fazit von Quantum zu der Attacke auf seinen Kunden: Cyberangriffe im Ransomware-Stil sind schwer zu stoppen, aber eine Best Practice - Backupstrategie, die mehrere Kopien von Daten auf verschiedenen Arten von Medien, einschließlich Band, umfasst, kann Datenverluste eliminieren oder minimieren helfen.

(1) Quelle: Fighting Ransomware With A Multi-Tier Backup Strategy > Quantum Corp. Anwenderbericht

| Anhang | Größe |

|---|---|

| 210.53 KB |