München, Starnberg, 12. Nov. 2021 - Beispiel Quantum Scalar Security Framework: Kombination von Tools, Funktionen und Betriebsmethoden gegen Angriffe von Innen-/Aussen...

Zum Beitrag: Bandspeichersysteme (Tape Libraries) stellen einen wichtigen Technologiebeitrag zum Aufbau cyber-resistenter Infrastrukturen dar. Dies insbesondere für umfangreiche Langzeitarchive und auch Sicherungsdaten. Aber Bandsysteme können noch sicherer gemacht werden. Aus diesem Grund hat Quantum das Scalar® Security Framework entwickelt, laut Anbieter ein umfassendes Sicherheits-Framework, das den Systemzugriff kontrolliert, Systemüberwachung und Ereigniserkennung, Datensicherheit und Verschlüsselung sowie spezifische Funktionen für Cyber-Schutz und Datenintegrität bietet.

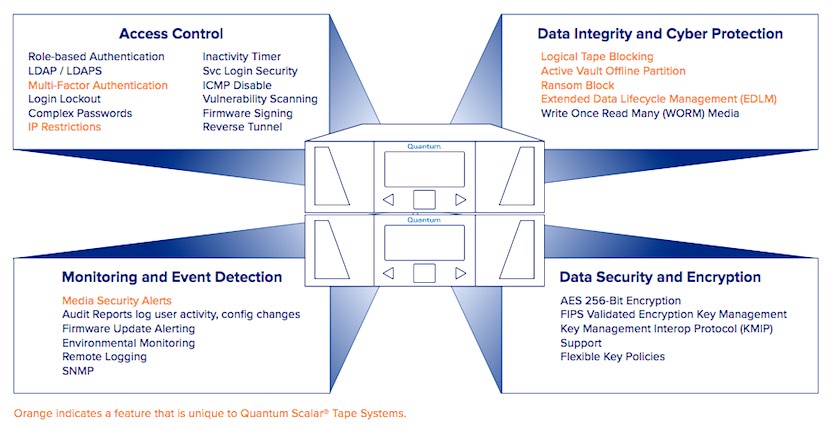

Das Scalar Security Framework besteht im Prinzip aus vier Säulen, die laut Entwickler gleichermaßen entscheidend für die Erreichung und Aufrechterhaltung eines sicheren Systems sind. Keine Säule steht demnach für sich allein, alle sind miteinander verbunden und umfassen einen mehrschichtigen Sicherheitsansatz. Die in der unten aufgeführten Abbildung rot mit gekennzeichneten Funktionen stehen laut Hersteller exklusiv für bestimmte Quantum Scalar Tape Systems zur Verfügung. Die die Säulen des bestehen aus:

- Zugriffskontrolle

- Datenintegrität und Cyberschutz

- Monitoring und Event Detection

- Datensicherheit und Encryption

Zugriffskontrolle

Die Aufrechterhaltung der Datenintegrität und der Datensicherheit hängt von der Aufrechterhaltung der Sicherheit des Systems ab, die auf der Kontrolle des Zugriffs auf administrative Schnittstellen beruht. Eine robuste Zugriffskontrolle verhindert versehentliche oder böswillige Änderungen an der Systemkonfiguration, die die Datenintegrität oder Datensicherheit beeinträchtigen könnten. Quantum Scalar Tape-Systeme bieten einen umfassenden Satz von Zugriffskontrollfunktionen, die in dem u.g. Whitepaper des Hersteller gelistet sind.

Datensicherheit

Zur Aufrechterhaltung der Datensicherheit muss sichergestellt werden, dass die auf den Bandmedien in der Bibliothek gespeicherten Informationen nicht gestohlen oder von Unbefugten eingesehen werden können. Selbst wenn einzelne Bänder oder die gesamte Bibliothek gestohlen werden, gewährleistet die Datenverschlüsselung, dass die Informationen sicher sind. Robuste Datensicherheit verhindert Datenverletzungen, Erpressung und die damit verbundenen Komplikationen bei der Einhaltung von Vorschriften.

Datenintegrität

Die Wahrung der Datenintegrität bedeutet, dass sichergestellt werden muss, dass die in der Bibliothek gespeicherten Daten nicht unerwartet geändert wurden. Unerwartete Datenänderungen können dramatisch sein oder absichtlich (von einem böswilligen Akteur) herbeigeführt werden, z. B. durch eine Verschlüsselung durch Ransomware. Genauso gefährlich und noch schwieriger zu erkennen sind Datenveränderungen, die subtil und unbeabsichtigt sind, z. B. durch Medienverschleiß, Bitfäulnis oder Umweltverschmutzung. Schutz der Datenintegrität bedeutet, Daten vor Zerstörung oder Verlust zu bewahren.

Monitoring und Event Detection

- Ständige Überwachung ist laut dem Framework der Schlüssel, um sicherzustellen, dass das Sicherheitskonzept eines Systems beibehalten wird. Zusätzlich zu den Schäden durch Angriffe kann die Sicherheit im Laufe der Zeit versehentlich oder unbeabsichtigt untergraben werden, insbesondere wenn ein System von mehreren Personen gemeinsam genutzt oder verwaltet wird Die Ereigniserkennung umfasst dazu die Erkennung und Protokollierung wichtiger Änderungen am System und gegebenenfalls die Benachrichtigung eines Administrators oder einer anderen vertrauenswürdigen Person.

Da die genannten Funktionen und Optionen, zum Teil sehr umfangreich sind, ist nach Ansicht der Entwickler nicht zu erwarten, dass jede Installation immer alle Funktionen nutzt. Laut dem Dokument ist es die Absicht, eine robuste und möglichst komplette Reihe von Optionen bereitzustellen, die es jeder Organisation ermöglichen soll, das System so zu konfigurieren, dass es ihren individuellen Bedürfnissen entspricht.

Bildquelle: The Quantum Scalar Security Framework: A Technical White Paper

Link > https://www.quantum.com/en/products/tape-storage/security-framework/

Querverweis: