München, Starnberg, 24. Febr. 2023 - Um Rechenzentren zu schützen, sind Strategien zur Optimierung der Geo-Redundanz notwendig; CDP auf Hypervisor-Ebene als eine Lösung...

Zum Hintergrund: Ende November erhöhte das Europäische Parlament den Schutz kritischer Infrastrukturen in der EU. Es erließ dazu neue Regeln, um die Definition kritischer Infrastrukturen so zu harmonisieren, so dass sie in allen EU-Mitgliedstaaten einheitlich ist. Bislang fielen danach nur die Bereiche Energie und Verkehr in den Geltungsbereich der gemeinsamen Vorschriften. Nun wurde der Anwendungsbereich erweitert und deckt die Sektoren Energie, Verkehr, Banken, Finanzmarktinfrastruktur, digitale Infrastruktur, Trink- und Abwasser, Lebensmittel, Gesundheit, öffentliche Verwaltung und Raumfahrt ab. Mit der neuen Gesetzgebung soll danach sowohl auf die Herausforderungen der Klimakrise als auch auf zunehmende Sabotageakte in der Europäischen Union reagiert werden. (1)

Was bedeutet die neue EU-Richtlinie zum Schutz kritischer Infrastrukturen für RZ-Betreiber und Unternehmen?

Es ist eine der wichtigsten Aufgaben von IT-Teams, diese Infrastrukturen rund um die Uhr und 365 Tage im Jahr am Laufen zu halten. Die geringe Distanz von fünf bis ca. 35 Kilometern zwischen georedundanten Rechenzentren erlaubte es Betreibern in der Vergangenheit, ihre Rechenzentren über HA-Systeme synchron zu spiegeln und damit gegen Ausfälle abzusichern. Bei einem Abstand von >200km ist die Latenz jedoch zu groß, um mit klassischen Hochverfügbarkeits- und Backup-Lösungen gegen Systemausfälle vorzubeugen oder auch schreibintensive Applikationen wie etwa SQL- und SAP-Datenbanken entsprechend zu bedienen. Was können Unternehmen also tun, um ihre IT etwa gegen logische Fehler oder Ransomware-Attacken abzusichern, um minimalen Datenverlust und kurze Ausfallzeiten zu garantieren?

Zieht man wie erwähnt die Herausforderungen für Snapshots und Latenzen bei Entfernungen von >200km in Betracht - wenn also die synchrone Replikation nicht mehr funktioniert - muss zwangsläufig asynchron repliziert werden. Hierfür bieten sich Lösungen an, die journal-basierte Checkpoints setzen. Unternehmen, die nach Möglichkeiten suchen, ihr Rechenzentrum auch über einen Abstand von mehr als 200 Kilometer abzusichern, können dies über asynchrone Replikation und CDP mit Journaling erreichen. Damit kann ein zweites physisches Rechenzentrum betrieben werden oder auch direkt in die Cloud repliziert werden.

Wie arbeitet CDP?

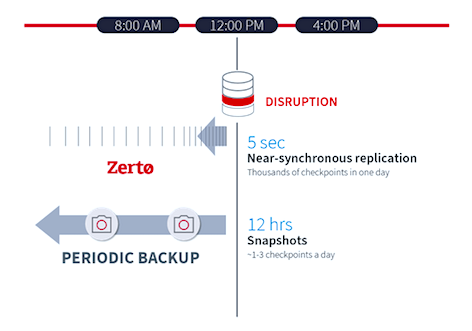

Kontinuierlicher Datenschutz- oder auch Datensicherung (Continuous Data Protection) speichert automatisch alle Änderungen an Daten. Falls eine Modifikation erfolgt, werden je nach Implementierung kontinuierlich oder annähernd in real-time Kopien erzeugt. Im Vergleich dazu laufen Backup-Jobs mittels Snapshots ein- oder mehrmals zu bestimmten Zeiten (periodisch). CDP hat gegenüber Backups allerdings Vorteile in Bezug auf die Sicherung, der Geschwindigkeit beim Restore, Migration, Datenverfügbarkeit und Disaster Recovery (D/R); zudem besteht die Option, D/R-Tests on-premise und/oder in Verbindung mit der Cloud einfacher und damit auch häufiger umzusetzen. Bei CDP werden, wenn sich Daten ändern (schreiben, löschen), kontinuierlich diese kopiert und ggf. repliziert. Bei blockbasierten Systemen geschieht das auf Basis von Journaling mit Caching. Wie viele Checkpoints dazu pro Zeiteinheit gesetzt werden, hängt dabei von der Leistungsfähigkeit sowie Zielsetzung ab. Es gibt CDP-Lösungen, die entweder kontinuierlich (full CDP mit Journaling) oder zu bestimmten Zeiten (near CDP) Daten erfassen.

Welche Vorteile bietet CDP?

Die kontinuierliche Datensicherung ist im Vergleich zu herkömmlichen Backup-Lösungen ohne CDP in Bezug auf die wichtigen Parameter RTO und RPO im Vorteil. Anstelle - um das Beispiel Virtual Machine Backup zu nehmen - VM-Snapshot-Daten als primäre Quelle für Backup-Restore zu verwenden, nutzt CDP synchrone Replikation für Disaster Recovery-Zwecke und das Backup. Wenn die Lösung zur Durchführung regelmäßiger Sicherungsläufe verwendet wird, muss das System nur die geänderten Datenteile lesen. Ein Point-in-time Recovery im Bereich von Sekunden ohne Datenverluste kann damit erreicht werden.

Bei periodischen Backups hingegen werden je nach Lösung alle Daten kopiert, was sich negativ auf die Leistung auswirken kann. CDP-Systeme verbessern die Wiederherstellungsziele, da die Zeitintervalle für die Sicherung kürzer sind. Datenverluste werden gegenüber periodischen Snapshot-Verfahren minimiert bzw. treten nicht auf. Da jede Änderung aufgezeichnet und gesichert wird, können auch die Daten auf jeden beliebigen Zeitpunkt zurückgefahren und wiederhergestellt werden. Alle Datentransaktionen bleiben nachvollziehbar erhalten - wichtig für Compliance-Anforderungen. Backups können zudem beliebig oft an ein Datenzentrum repliziert werden und ermöglichen so ein optimiertes, an den Betrieb (SLA) angepasste Disaster Recovery Verfahren (D/R).

Welche Einschränkungen können CDP-Lösungen je nach Implementierung aufweisen?

Je nach Umfang der Sicherungslandschaft kann die Datenwiederherstellungs-Leistung mitunter geringer ausfallen, falls diese außerhalb des Standorts über ein Netzwerk mit begrenzter Bandbreite gesichert werden. Bei Unternehmensnetzen gibt es oft Durchsatzlimitierungen, die regelmäßige Sicherungen beinträchtigen. Auch erfordern kontinuierliche Datensicherungssysteme herstellerspezifische Software bzw. Optionen wie Lizenzen sowie optimierte Storage-Hardware wie NVMe Flash und Caching, die teurer als Standard-Backup-Lösungen sein können.

Im Falle einer Dateibeschädigung kann technologiebedingt je nach Lösung der Wiederherstellungsprozess bei CDP langsamer ablaufen und ist neben der Netzwerkgeschwindigkeit direkt von der Dateigröße abhängig. Auch der benötigte Datenumfang (Menge) steigt stetig, da jede Änderung schrittweise gesichert wird. Leistungs- und Stabilitätsprobleme bei den beteiligten Infrastruktur-Komponenten sollten deshalb im Vorfeld berücksichtigt werden (Planung / Sizing / Skalierbarkeit).

Ein Fazit: Wo eine möglichst sofortige Wiederherstellung von kritischen Daten gefordert ist (asynchrone Replikation mit CDP kann RPOs im Sekundenbereich realisieren) und Datenverluste nicht toleriert werden können, ist CDP im Vorteil. Die Technologie löst Probleme von potentiellen Datenverlusten, Latenzen, der Größe-/Anzahl von Snapshots, Bandbreiten-Limitierungen und Performance-Overheads. Dies betrifft auch den Faktor Zeit für weniger aufwändige Tests zur Überprüfung der Ausfallsicherheit sowie den Nachweis der Resilienz gegenüber Katastrophenfällen (KRITIS).

Kommentarauszug Vera Wolf, Vice President of Sales, EMEA von Zerto (Anbieter von CDP-Software) und ein Unternehmen von HPE, zu den Auswirkungen der jüngsten EU-Richtlinie zum Schutz kritischer Infrastrukturen (Auszug): "Angreifer müssen nicht unbedingt rohe Gewalt anwenden, um ein Rechenzentrum zu sabotieren. Cyberkriminelle haben seit Jahren bewiesen, dass sie in der Lage sind, ein Unternehmen in die Knie zu zwingen, indem sie es einfach mit Malware infizieren, zum Beispiel mit einem Ransomware-Angriff. Um ihre aktiven Workloads gegen solche Attacken zu schützen, müssen Unternehmen über Lösungen für Ausfallsicherheit verfügen, die die Workloads einfach auf den Backup-Standort verlagern.... Die beste Option für eine geeignete BC/DR-Strategie wäre eine dedizierte Softwarelösung, die auf asynchroner Replikation und Continuous Data Protection (CDP) basiert und auf Hypervisor-Ebene läuft. Eine solche Lösung ist äußerst flexibel und ist in sehr kurzer Zeit, tatsächlich in Tagen, implementierbar, ohne dass in Hardware investiert werden müsste. Alles, was benötigt wird, ist ein sekundärer Standort, entweder physisch oder in der Cloud. Auf diese Weise können produktive Arbeitslasten einfach vom zweiten Standort aus ausgeführt werden, falls der Hauptstandort Opfer eines physischen oder eines Malware-Angriffs wird.“

CDP-Funktionsweise (Bildquelle: Zerto)

Link > http://www.zerto.com/

(1) Quelle / Link > https://www.europarl.europa.eu/news/en/press-room/20221118IPR55705/meps-approve-new-rules-to-protect-essential-infrastructure

Querverweis:

Unser Beitrag > Steigende Cyber-Risken für den Finanzsektor auf Grund von Drittstaaten-Konflikten in Europa

Unser Beitrag > Wie Künstliche Intelligenz gegen Cyberangriffe eingesetzt werden kann