Frankfurt/M., Starnberg, 20. März 2023 - Threat-Management-Portfolio mit Cloud-nativer Plattform CrowdStrike Falcon; mit PSX zum isolierten Cyber-Recovery-Datentresor...

Zur Ankündigung: Dell Technologies erweitert sein Portfolio an MDR-Services und Cybersecurity-Anwendungen. Die Sicherheitslösungen unterstützen Unternehmen dabei, sich gegen Bedrohungen zu wappnen, auf Angriffe zu reagieren und ihre Geräte, Systeme sowie Clouds zu schützen. Aktuelle Arbeitsmodelle wie Remote oder Hybrid Work führen zu einer hochgradig verteilten IT und schaffen so neue Angriffsflächen. Um dieser Bedrohung zu begegnen, müssen Unternehmen ihre Ansätze zur Sicherung und Wiederherstellung geschäftskritischer Daten und Systeme überdenken.

Dell Technologies erweitert sein bisheriges MDR-Portfolio dazu um das neue Managed Detection and Response Pro Plus. Die vollständig verwaltete Sicherheitslösung bietet Präventivmaßnahmen und Dienste, die Unternehmen gegen Bedrohungen aus dem Cyberspace verteidigen sollen. Auch Kapazitäten für die Abwehr von Hackerattacken und die Cyber Recovery sind laut Anbieter Teil des Sicherheitspakets. Mit Managed Detection and Response Pro Plus schützt Dell Technologies sowohl Endpunkte als auch IT-Infrastruktur, Software, Hardware und Clouds durch:

- Erkennung und Untersuchung von Bedrohungen rund um die Uhr, Identifizierung von Schwachstellen und Priorisierung von Patches

- Simulationen von Sicherheitsverletzungen und Angriffen, um sicherzustellen, dass die vorhandenen Kontrollmechanismen eines Unternehmens, einschließlich Web- oder E-Mail-Gateway-Einstellungen, richtig konfiguriert sind und entsprechend greifen

- Penetrationstests, um mit denselben Techniken, die erfahrene Hacker verwenden, Schwachstellen in der Unternehmensumgebung aufzuspüren, potenziell verdächtige Aktivitäten zu erkennen und Empfehlungen zur Verbesserung der Sicherheitslage zu geben

- Cybersecurity-Schulungen in kurzen, leicht zu erlernenden Modulen, um das Bewusstsein der Mitarbeiter für Risiken zu schärfen und bewährte Verfahren zu fördern

- Bereitstellung des Incident Recovery Care Service, über den Unternehmen zertifizierte Experten schnell zur Beurteilung eines Sicherheitsvorfalls hinzuziehen können und die ihnen im Falle einer Sicherheitsverletzung helfen, den Betrieb schnell wieder aufzunehmen.

1. Mit CrowdStrike zu einer Zero-Trust-Architektur

Neben dem Managed-Service-Ansatz bietet Dell Technologies auch alle nötigen Bausteine, um ihre IT-Umgebungen selbstständig zu entwerfen, zu verwalten und zu sichern. Dazu gehört unter anderem SafeGuard and Response, eine Produktreihe von Cybersecurity-Software. Dell Technologies hat sein Portfolio um CrowdStrike Falcon erweitert, eine führende Cloud-native Sicherheitsplattformen. Sie beinhaltet ein erweitertes Abwehrpaket, das die Untersuchung von Bedrohungen und die Reaktion auf sie beschleunigt. Auf diese Weise schützt es Endpunkte, Cloud-Workloads, Identitäten und Daten.

2. Cloud-basierte Version von SCV (Secured Component Verification)

Die erweiterte Lösung gibt Unternehmen die Möglichkeit, Manipulationen im Lieferprozess zu entdecken und zu überprüfen, ob ihre PCs wie bestellt und ab Werk gefertigt bei ihnen eintreffen.

Secured Component Verification on Cloud hilft, das Risiko von Produktmanipulation zu verringern: Dafür erstellt Dell Technologies ein digitales Zertifikat, das Informationen zu den wichtigsten PC-Komponenten enthält, und speichert es in einer sicheren Cloud-Umgebung. Sobald das Gerät eintrifft, können IT-Teams es mit den entsprechenden Zertifikaten in der Cloud abgleichen und so die Integrität der Komponenten überprüfen. Dieses Angebot ermöglicht es Unternehmen auch, eine ganze PC-Flotte in einer einzigen Benutzeroberfläche zu überprüfen, anstatt jedes einzelne Gerät lokal zu untersuchen.

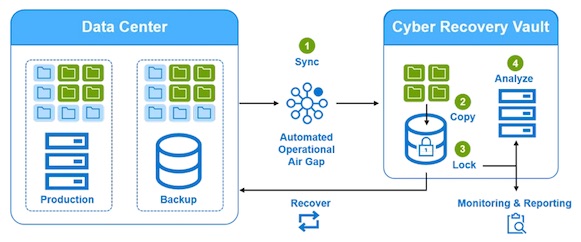

3. Product Success Accelerator für Cyber Recovery

Der Product Success Accelerator (PSX) für Cyber Recovery hilft Unternehmen, sich auf eine Cyberattacke vorzubereiten. Der neue Service rationalisiert die Implementierung und den Betrieb eines sichereren, isolierten Cyber-Recovery-Datentresors. Auf diese Weise sollen Unternehmen ihre wichtigen Daten vor Fremdzugriff und der Verschlüsselung bei Ransomware-Angriffen schützen können und gleichzeitig die Geschäftskontinuität aufrechterhalten.

Bildquelle: Dell Technologies, PowerProtect Cyber Recovery.

PSX für Cyber Recovery ist laut Dell im wachsenden Portfolio von Cyber-Recovery-Lösungen und -Services der erste standardisierte sowie ergebnisorientierte Dienst seiner neuen PSX-Reihe. Unternehmen können dazu je nach Bedarf aus drei Support-Stufen wählen:

- Die Stufe Ready umfasst Planungs-Workshops für einen Cyber-Recovery-Datentresor sowie dessen Installation und Konfiguration. Zudem erstellt Dell Technologies ein Runbook, einen Erfolgsplan und gibt Cybersecurity-Schulungen.

- Die Stufe Optimize beinhaltet zudem eine vierteljährliche Bewertung des Datentresors, Empfehlungen für die IT-Umgebung einschließlich Updates, Patches und Richtlinien sowie von Dell Technologies unterstützte Testsimulationen einer Wiederherstellung.

- Die Stufe Operate bietet darüber hinaus laufende operative Unterstützung bei der Überwachung und Untersuchung von Aktivitäten, der Einleitung nötiger Korrekturmaßnahmen und aktiven Support im Falle einer Cyberattacke.

Zur Verfügbarkeit der Angebote (Quelle Anbieter): Managed Detection and Response Pro Plus ist danach weltweit ab sofort über Dell Technologies und seine Channelpartner verfügbar. Dell SafeGuard and Response mit CrowdStrike ist weltweit ab sofort über Dell Technologies und seine Channelpartner verfügbar. Secured Component Verification (on Cloud) ist ab Mai in kommerziellen PCs von Dell Technologies verfügbar. Genaue Angaben zur Verfügbarkeit von Incident Recovery Care und PSX für Cyber Recovery gibt Dell Technologies dazu noch bekannt.

Querverweis:

Unser Beitrag > Datenschutz in der Multi-Cloud: Dell Technologies erweitert sein Portfolio

Unser Blogpost > Strategien gegen Verschlüsselungsangriffe auf wichtige Backupdaten