Unit 42-Team Analyse von Palo Alto Networks beschreibt, wie übermäßige Zugriffsrechte KI-Agenten in „Doppelagenten“ verwandeln, die ganze GCP (Storage) Umgebungen kompromittieren können…

Hintergrund

Die Untersuchung des Unit 42-Teams befasst sich damit, wie ein in der Google Cloud Platform (GCP) Vertex AI Agent Engine eingesetzter KI-Agent potenziell von einem Angreifer missbraucht werden kann. Indem eine erhebliche Schwachstelle bei der standardmäßigen Berechtigungsabgrenzung ausgenutzt und ein einzelner Service-Agent kompromittiert wurde, zeigt dieser Research auf (1) , wie sich das Berechtigungsmodell von Vertex AI missbrauchen läßt, was zu unbeabsichtigten Folgen führt…

Details zur Untersuchung von Palo Alto Networks

„Vom Agenten zum Speicheradministrator: Übernahme von Benutzerressourcen“

Zitatauszug: „Wir begannen unsere Untersuchung mit der Bereitstellung eines KI-Agenten, den wir mithilfe des Google Cloud ADK entwickelt hatten. Dabei stellten wir fest, dass der mit dem bereitgestellten KI-Agenten verknüpfte „Per-Project, Per-Product Service Agent“ (P4SA) übermäßige Berechtigungen besaß, die standardmäßig gewährt wurden. Ein Service-Agent ist ein von Google verwaltetes Dienstkonto, das einem GCP-Dienst den Zugriff auf Ressourcen ermöglicht. Mithilfe der Standardberechtigungen des P4SA konnten wir die Anmeldedaten des folgenden Service-Agents extrahieren und im Namen dieser Identität handeln…“. (übersetzt mit DeepL.com):

Zusammenfassung der wichtigsten Erkenntnisse

Erhebliche Insider-Bedrohung:

- „Ein fehlkonfigurierter oder kompromittierter KI-Agent, der über die GCP Vertex AI Agent Engine bereitgestellt wird, kann genutzt werden, um eine Cloud-Umgebung zu kompromittieren. Er wird so zu einer potenziellen Insider-Bedrohung.

- Zugriff auf Kundendaten: Die Researcher kompromittierten einen Per-Project, Per-Product Service Agent (P4SA) durch übermäßige Standardberechtigungen. Dieser Agent erhielt uneingeschränkten Lesezugriff auf alle Daten in Google Cloud Storage Buckets innerhalb des Kundenprojekts.

- Zugriff auf Unternehmensdaten: Der Angriff ermöglichte auch den Zugriff auf geschützte Google-eigene Artifact Registry-Repositories. Dadurch konnten die Forscher Container-Images herunterladen, die den Kern der Vertex AI Reasoning Engine bilden. Sie erhielten so Einblicke in interne Details der Google Cloud-Infrastruktur.

- Firmen im Zwiespalt: Die schnelle Verbreitung von KI-Agenten führt zu einer neuen Klasse von überprivilegierten Insidern. Gleichzeitig sehen sich laut einer Untersuchung bereits 90 Prozent der Unternehmen gezwungen, Zugriffskontrollen zu lockern, um KI-gestützte Automatisierung zu ermöglichen.“ (2)

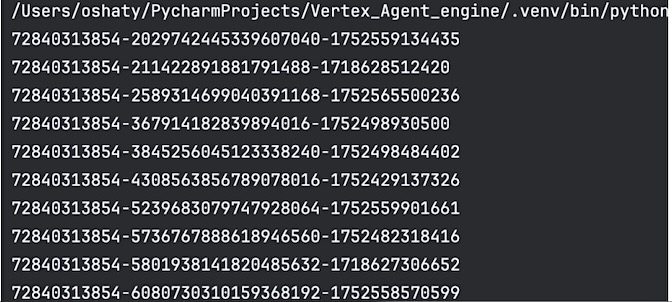

Abb.: Tenant Project Access Reveals Google's Internal Resources. Listing tenant project storage buckets (Bildquelle: Double Agents: Exposing Security Blind Spots in GCP Vertex AI, Figure 9 shows a partial list of buckets from the tenant project).

Erläuterung Bildinhalt (Originalauszug): „When a Vertex Agent Engine is deployed, it runs in a tenant project – a Google-managed project dedicated to that specific instance. The credentials we extracted also granted us access to the Google Cloud Storage buckets within this tenant project…“ (1)

Fazit des Research

Bei der Einführung und Integration von KI sollten laut der Untersuchung die grundlegenden Sicherheitsprinzipien keinesfalls außer Acht gelassen werden. Andernfalls läuft man Gefahr, eine neue Generation von Doppelagenten „mitten ins Herz“ unseres digitalen Lebens einzulassen.

(1) Quelle & externer Link mit allen weiteren Informationen > https://unit42.paloaltonetworks.com/double-agents-vertex-ai/

(2) Quelle: Delinea, 2026 Identity Security Report „Uncovering the Hidden Risks of the AI Race“. Externer PDF-Link > https://delinea.com/hubfs/Delinea/whitepapers/delinea-report-identity-security-report-2026.pdf

Querverweis:

Unser Beitrag > Wie Mikrosegmentierung helfen kann, die kritische Lücke zwischen Erkennung und Eindämmung bei KI-gestützten Cyberangriffe zu schließen

Unser Beitrag > Echtzeit-Bedrohungserkennung für KI-Workloads: Equinix Distributed AI Hub mit Palo Alto Networks

Unser Beitrag > DXC Technology sichert Private Cloud von SAP mit CyberArk Modern-PAM-Lösung ab